Quien configura firewalls Check Point sabe que un paseo por los posts de CPUG (Check Point User Group) es casi obligado y aunque casi todas sus entradas (por no decir todas) están en inglés, es de mucha ayuda darse una vuelta cuando tienes un problema con alguno de los productos de Check Point.

Sin embargo, algunos de los miembros más destacados del grupo, recientemente iniciaron una iniciativa llamada "The CPUG Papers" que promueve la publicación formal de artículos enfocados a temas relacionados con Check Point y seguridad en general. El acceso a estos documentos es de forma gratuita para miembros registrados de CPUG.

Acá les dejo el link para que les den un vistazo

https://www.cpug.org/forums/forumdisplay.php/319-CPUG-Papers-content-and-discussion

Aplausos y agradecimientos a los fundadores de esta iniciativa

Eric Anderson

Kishin Fatnani

Timothy C. Hall (ShadowPeak)

Valeri Loukine (varera)

¡Hasta la próxima!

IT Security Notes con la ñ

Compartiendo algunas notas técnicas en español. Check Point, Bluecoat, F5, Websense y seguridad de la información en general.

domingo, 16 de abril de 2017

lunes, 30 de enero de 2017

Algunas limitaciones en R80

La nueva versión de Check Point R80, trae consigo un conjunto de nuevas funcionalidades, sin embargo, también modifica (o peor aún elimina) algunas de las opciones de las cuales ya estábamos acostumbrados en versiones anteriores.

El artículo sk108624 contiene la lista completa de limitaciones conocidas de R80. A parte de estas, me he ido consiguiendo poco a poco con algunas otras.

En versiones previas a R80 es relativamente sencillo guardar una copia del 'policy package' completo. Simplemente es cuestión de navegar en File > Save As y listo!. Esta funcionalidad es bastante util, especialmente cuando necesitamos copiar una política completa para aplicar cambios significativos o para usar la copia como base para construir un nuevo conjunto de reglas. Desafortunadamente, estas opciones dejaron de estar disponibles en la nueva version. La buena noticia es que (a petición del público) al parecer Check Point ha decidido poner de vuelta esta opción para el próximo release R80.10. Acá les dejo la fuente y un poco de detalles sobre las opciones disponibles en R80.

https://community.checkpoint.com/message/5636?commentID=5636#comment-5636

Web Visualization Tool. Excelente herramienta para exportar las políticas a formato WEB. No soportado en R80. Sin embargo, gracias a la flexibilidad que trae consigo las nuevas API de management, ya hay una alternativa que ofrece resultados similares. Las malas noticias es que como nuevo desarrollo, aún tiene algunos errores y al pareces no funciona en R80.10, Pueden darle un vistazo a más detalles acá:

https://community.checkpoint.com/docs/DOC-1974

¿Y a ti? ¿Cómo te ha ido con R80?

¡Hasta la próxima!

El artículo sk108624 contiene la lista completa de limitaciones conocidas de R80. A parte de estas, me he ido consiguiendo poco a poco con algunas otras.

En versiones previas a R80 es relativamente sencillo guardar una copia del 'policy package' completo. Simplemente es cuestión de navegar en File > Save As y listo!. Esta funcionalidad es bastante util, especialmente cuando necesitamos copiar una política completa para aplicar cambios significativos o para usar la copia como base para construir un nuevo conjunto de reglas. Desafortunadamente, estas opciones dejaron de estar disponibles en la nueva version. La buena noticia es que (a petición del público) al parecer Check Point ha decidido poner de vuelta esta opción para el próximo release R80.10. Acá les dejo la fuente y un poco de detalles sobre las opciones disponibles en R80.

https://community.checkpoint.com/message/5636?commentID=5636#comment-5636

Web Visualization Tool. Excelente herramienta para exportar las políticas a formato WEB. No soportado en R80. Sin embargo, gracias a la flexibilidad que trae consigo las nuevas API de management, ya hay una alternativa que ofrece resultados similares. Las malas noticias es que como nuevo desarrollo, aún tiene algunos errores y al pareces no funciona en R80.10, Pueden darle un vistazo a más detalles acá:

https://community.checkpoint.com/docs/DOC-1974

¿Y a ti? ¿Cómo te ha ido con R80?

¡Hasta la próxima!

domingo, 18 de septiembre de 2016

Calculadora de IP en Gaia

ipcalc es una herramienta popular para hacer cálculos de subredes. Por defecto Gaia trae una versión simplificada de este utilitario, que es super útil cuando estamos trabajando en ambientes con redes de diferentes máscaras de red.

Su uso no puede ser mas sencillo. Las opciones son las siguientes:

-b, --broadcast Muestra la dirección broadcast calculada

-h, --hostname Busca el nombre del host via DNS

-m, --netmask Muestra la mascara de red (clase A, B, o C)

-n, --network Muestra la dirección de red

-p, --prefix Muestra el prefijo de red

-s, --silent Omite cualquier mensaje de error

Ejemplo: para saber en que subred esta ubicada la dirección 10.10.10.65/26 ejecutamos:

[Expert@fw01:0]# ipcalc 10.10.10.65/26 -b -m -n

NETMASK=255.255.255.192

BROADCAST=10.10.10.127

NETWORK=10.10.10.64

Para este caso la IP pertenece a la subred 10.10.10.64/26 (máscara 255.255.255.192) y la subred abarca desde 10.10.10.64 hasta 10.10.10.10.127 (incluyendo direcciones de red y broadcast)

Ejemplo: para saber cuál es el prefijo de la red 192.168.25.64 máscara 255.255.255.192 ejecutamos:

[Expert@fw01:0]# ipcalc 192.168.25.64 255.255.255.192 -p

PREFIX=26

¡Super util para quienes no somos tan rápidos en subnetting!

¡Hasta la próxima!

Su uso no puede ser mas sencillo. Las opciones son las siguientes:

-b, --broadcast Muestra la dirección broadcast calculada

-h, --hostname Busca el nombre del host via DNS

-m, --netmask Muestra la mascara de red (clase A, B, o C)

-n, --network Muestra la dirección de red

-p, --prefix Muestra el prefijo de red

-s, --silent Omite cualquier mensaje de error

[Expert@fw01:0]# ipcalc 10.10.10.65/26 -b -m -n

NETMASK=255.255.255.192

BROADCAST=10.10.10.127

NETWORK=10.10.10.64

Ejemplo: para saber cuál es el prefijo de la red 192.168.25.64 máscara 255.255.255.192 ejecutamos:

[Expert@fw01:0]# ipcalc 192.168.25.64 255.255.255.192 -p

PREFIX=26

La subred puede ser representada en notación CIDR como 192.168.25.64/26

¡Hasta la próxima!

miércoles, 3 de agosto de 2016

Check Point - Instalando políticas desde la línea de comandos

Para instalar políticas desde la línea de comandos básicamente necesitamos:

Hasta ahora el camino mas corto que conozco es el siguiente: cada vez que se instala una política, esta es compilada en el SMS y luego enviada al gateway. Estos archivos quedan temporalmente almacenados en el directorio $FWDIR/state y dentro de este, se encuentra un archivo con el nombre links.C el cual contiene: nombre del objeto de firewall, nombre del producto instalado, estado de la última instalación, nombre de la política y hora de la última instalación.

Mas abajo un ejemplo del contenido del archivo. Como puedes ver, el nombre de los objetos son ClusterLab01 y SingleLab01; mientras que el nombre de las políticas son PolicyCXL01 y PolicySGW02 respectivamente.

[Expert@fwmgmt01:0]# cat $FWDIR/state/links.C

(

: (ClusterLab01

:blade (FW1)

:status (installed)

:policy (PolicyCXL01)

:time (" 2Aug2016 21:11:40")

)

: (SingleLab01

:blade (FW1)

:status (installed)

:policy (PolicySGW02)

:time (" 2Aug2016 21:13:26")

)

)

El nombre de la política se puede obtener del archivo rulebases_5_0.fws

[Expert@fwmgmt01:0]# grep rule-base $FWDIR/conf/rulebases_5_0.fws

:rule-base ("##Global_Rules_Container"

:rule-base ("##Standard"

:rule-base ("##PolicyCXL01"

:rule-base ("##PolicySGW02"

- Nombre exacto de la política

- Nombre exacto del objeto de firewall (gateway o cluster)

- Acceso modo expert al Management Server (SMS)

Hasta ahora el camino mas corto que conozco es el siguiente: cada vez que se instala una política, esta es compilada en el SMS y luego enviada al gateway. Estos archivos quedan temporalmente almacenados en el directorio $FWDIR/state y dentro de este, se encuentra un archivo con el nombre links.C el cual contiene: nombre del objeto de firewall, nombre del producto instalado, estado de la última instalación, nombre de la política y hora de la última instalación.

Mas abajo un ejemplo del contenido del archivo. Como puedes ver, el nombre de los objetos son ClusterLab01 y SingleLab01; mientras que el nombre de las políticas son PolicyCXL01 y PolicySGW02 respectivamente.

[Expert@fwmgmt01:0]# cat $FWDIR/state/links.C

(

: (ClusterLab01

:blade (FW1)

:status (installed)

:policy (PolicyCXL01)

:time (" 2Aug2016 21:11:40")

)

: (SingleLab01

:blade (FW1)

:status (installed)

:policy (PolicySGW02)

:time (" 2Aug2016 21:13:26")

)

)

El camino largo:

Como imaginarás hay cientos de formas de obtener la información que necesitamos. A continuación, una de ellas.El nombre de la política se puede obtener del archivo rulebases_5_0.fws

[Expert@fwmgmt01:0]# grep rule-base $FWDIR/conf/rulebases_5_0.fws

:rule-base ("##Global_Rules_Container"

:rule-base ("##Standard"

:rule-base ("##PolicyCXL01"

:rule-base ("##PolicySGW02"

En el ejemplo anterior, las políticas disponibles son Standard, PolicyGW01 y PolicyGW02.

Para encontrar el nombre del objeto ejecutamos:

[Expert@fwmgmt01:0]# grep -i installable_targets objects_5_0.C -A 6 --color

:installable_targets (

: (ReferenceObject

:Name (ClusterLab01)

:Table (network_objects)

:Uid ("{FBACE8B8-D65F-4D4A-8E84-F767E56D4A30}")

)

)

--

:installable_targets (

: (ReferenceObject

:Name (SingleLab01)

:Table (network_objects)

:Uid ("{73D9A084-9C3C-4F87-82C7-B9625F16223C}")

)

)

En el ejemplo anterior, la línea ":Name..." nos da el nombre exacto del objeto. Toma en cuenta que ambos, el nombre de la política y el nombre de los objetos son sensibles a las mayúsculas

Listo! ya con el nombre de política y el nombre de los objetos podemos ejecutar:

fwm load <Nombre_Politica> <Nombre_Gateway>

Ejemplo:

Para encontrar el nombre del objeto ejecutamos:

[Expert@fwmgmt01:0]# grep -i installable_targets objects_5_0.C -A 6 --color

:installable_targets (

: (ReferenceObject

:Name (ClusterLab01)

:Table (network_objects)

:Uid ("{FBACE8B8-D65F-4D4A-8E84-F767E56D4A30}")

)

)

--

:installable_targets (

: (ReferenceObject

:Name (SingleLab01)

:Table (network_objects)

:Uid ("{73D9A084-9C3C-4F87-82C7-B9625F16223C}")

)

)

En el ejemplo anterior, la línea ":Name..." nos da el nombre exacto del objeto. Toma en cuenta que ambos, el nombre de la política y el nombre de los objetos son sensibles a las mayúsculas

Listo! ya con el nombre de política y el nombre de los objetos podemos ejecutar:

fwm load <Nombre_Politica> <Nombre_Gateway>

Ejemplo:

[Expert@fwmgmt01:0]# fwm load PolicyCXL01 ClusterLab01

Installing policy on R77 compatible targets:

PolicyCXL01.W: Security Policy Script generated into PolicyCXL01.pf

export PolicyCXL01.Set:

Compiled OK.

PolicyCXL01:

Compiled OK.

export PolicyCXL01.Set:

Compiled OK.

PolicyCXL01:

Compiled OK.

Installing Security Gateway policy on: ClusterLab01 ...

Security Gateway policy installed successfully on FW02 (member of ClusterLab01)...

Security Gateway policy installed successfully on FW01 (member of ClusterLab01)...

Security Gateway policy Installation for all modules was successful

Security Gateway policy installation succeeded for:

FW02 (member of ClusterLab01) FW01 (member of ClusterLab01)

También pudieses agregar un debug de la instalación con la opción -d

fwm -d load PolicyCXL01 ClusterLab01

Installing policy on R77 compatible targets:

PolicyCXL01.W: Security Policy Script generated into PolicyCXL01.pf

export PolicyCXL01.Set:

Compiled OK.

PolicyCXL01:

Compiled OK.

export PolicyCXL01.Set:

Compiled OK.

PolicyCXL01:

Compiled OK.

Installing Security Gateway policy on: ClusterLab01 ...

Security Gateway policy installed successfully on FW02 (member of ClusterLab01)...

Security Gateway policy installed successfully on FW01 (member of ClusterLab01)...

Security Gateway policy Installation for all modules was successful

Security Gateway policy installation succeeded for:

FW02 (member of ClusterLab01) FW01 (member of ClusterLab01)

También pudieses agregar un debug de la instalación con la opción -d

fwm -d load PolicyCXL01 ClusterLab01

Toma en cuenta que los ejemplos anteriores son para instalar firewall únicamente. Te puedes poner creativo (no en producción por favor...) instalando políticas para IPS-1, Threat Prevention, Mobile Access, etc.. Hay un grupo de opciones adicionales interesantes, la sintaxis completa del comando es:

fwm load [-p <product>] [-S] [-o <product_option>] [-m] [-r] [-a | -c conf-file] <rule-base name> <targets>

Options:

-p - Specify target's product. Only one product can be specified.

Possible products:

Security Gateway - firewall

Threat Prevention - threatprevention

UTM-1 Edge - sofaware_gw

Mobile Access - cvpn

InterSpect - InterSpect

IPS-1 - ips1

Note that for products InterSpect, IPS-1 and Mobile Access, rule-base name is irrelevant.

The product of SmartLSM profiles should be selected according to type ("Security Gateway" or "UTM-1 Edge").

-o - Specify product specific option.

InterSpect possible options: policy, sd_updates

-S - Targets are UTM-1 Edge Gateways.

-m - All Or None (works only for gateways with the same version).

-r - Do not perform All Or None for clusters (the default is to perform).

-a - Execute command on all targets specified in $FWDIR/conf/sys.conf file.

-c - Execute command on all targets specified in conf-file.

Espero te sea de utilidad...

¡Hasta la próxima!

Etiquetas:

Check Point,

Firewall,

Gaia,

Instalación,

Política

domingo, 12 de junio de 2016

Un poco de la historia de Check Point

Saber un poco de la historia de Check Point ayuda a entender su funcionalidad como firewall.

En sus principios Check Point inició como un Firewall de software. No existía un appliance "Check Point" como tal, a diferencia de sus competidores para la época: Cisco PIX, Juniper Netscreen, entre otros, que ofrecían un equipo con un sistema operativo modificado y optimizado para funcionar como firewall.

La solución de Check Point fue buscar alianzas con grandes fabricantes de hardware como Sun Microsystems (1994) y HP (1995). De manera tal que Check Point era un componente de software que se instalaba en Solaris, AIX, Windows o Linux. En nuevas instalaciones, generalmente se pasaba por un proceso (opcional pero altamente recomendado) de optimización del sistema operativo. Removiendo paquetes y servicios innecesarios e inclusive preparando un script para las tablas de enrutamiento. Cuando todo esto estaba listo, entonces se instalaba Check Point (Management o Firewall).

Sin embargo en 1998, Check Point se asocia con Nokia y surge una de las alianzas más exitosas en productos de seguridad. Curiosamente, los equipos de Nokia iniciaron su trayectoria como parte de una solución de switches ATM de su anterior propietario Ipsilon Networks (es de aquí donde nace el nombre de su famoso sistema operativo IPSO). IPSO, un sistema operativo basado en FreeBSD y con potentes funcionalidades de redes, clustering, enrutamiento dinámico y uno de los pioneros en proveer soporte para IPv6, inclusive antes que Cisco y Juniper. Pero que sin el software de Check Point instalado, no tenia nada que ver con firewalls.

Mientras el tiempo transcurría, Check Point empezó a desarrollar su propia versión de sistema operativo. SecurePlatform, basado en Red Hat Enterprise Linux, optimizado para su software de firewall y con funcionalidades más simplificadas que el sistema operativo su socio de negocios Nokia IPSO.

En Abril del 2009, Check Point anuncia formalmente la adquisición de "Nokia Security Appliance Business". Con esta compra, finalmente posee su propia versión de hardware y junto con esta adquisición, Check Point también absorbe el soporte completo de IPSO.

En miras de unificar ambos sistemas operativos, IPSO y SecurePlatform, Check Point decide tomar las mejores funcionalidades de cada uno de ellos y en Abril del 2012, nace formalmente Gaia, que similar a su antecesor SecurePlatform, está basado en Red Hat Enterpsise Linux. Es esta "finalmente", la más reciente versión del sistema operativo, optimizado para las funcionalidades de los productos de seguridad de Check Point.

Con el paso del tiempo IPSO y SecurePlatform irán desapareciendo; y aunque para la fecha de escritura de este post, aún no se ha anunciado una fecha de fin de soporte para IPSO (v6.2) y SecurePlatform, ya Check Point se encuentra prácticamente presionando a sus clientes para migrar a Gaia.

Así que la próxima vez que te enfrentes a un appliance Check Point, recuerda que mientras no instales el software de Check Point, es simplemente un servidor con Red Hat Enterprise instalado ;)

Nota: Aunque el post quedó un poco largo, recuerda que esta es una pequeña parte resumida de la trayectoria de Check Point. Sin embargo, en el camino también ha ido adquiriendo otras empresas como SofaWare, Zone Labs, Dynasec, entre otros.

De antemano muchas gracias por tus críticas y comentarios.

¡Hasta la próxima!

En sus principios Check Point inició como un Firewall de software. No existía un appliance "Check Point" como tal, a diferencia de sus competidores para la época: Cisco PIX, Juniper Netscreen, entre otros, que ofrecían un equipo con un sistema operativo modificado y optimizado para funcionar como firewall.

La solución de Check Point fue buscar alianzas con grandes fabricantes de hardware como Sun Microsystems (1994) y HP (1995). De manera tal que Check Point era un componente de software que se instalaba en Solaris, AIX, Windows o Linux. En nuevas instalaciones, generalmente se pasaba por un proceso (opcional pero altamente recomendado) de optimización del sistema operativo. Removiendo paquetes y servicios innecesarios e inclusive preparando un script para las tablas de enrutamiento. Cuando todo esto estaba listo, entonces se instalaba Check Point (Management o Firewall).

Sin embargo en 1998, Check Point se asocia con Nokia y surge una de las alianzas más exitosas en productos de seguridad. Curiosamente, los equipos de Nokia iniciaron su trayectoria como parte de una solución de switches ATM de su anterior propietario Ipsilon Networks (es de aquí donde nace el nombre de su famoso sistema operativo IPSO). IPSO, un sistema operativo basado en FreeBSD y con potentes funcionalidades de redes, clustering, enrutamiento dinámico y uno de los pioneros en proveer soporte para IPv6, inclusive antes que Cisco y Juniper. Pero que sin el software de Check Point instalado, no tenia nada que ver con firewalls.

Mientras el tiempo transcurría, Check Point empezó a desarrollar su propia versión de sistema operativo. SecurePlatform, basado en Red Hat Enterprise Linux, optimizado para su software de firewall y con funcionalidades más simplificadas que el sistema operativo su socio de negocios Nokia IPSO.

En Abril del 2009, Check Point anuncia formalmente la adquisición de "Nokia Security Appliance Business". Con esta compra, finalmente posee su propia versión de hardware y junto con esta adquisición, Check Point también absorbe el soporte completo de IPSO.

En miras de unificar ambos sistemas operativos, IPSO y SecurePlatform, Check Point decide tomar las mejores funcionalidades de cada uno de ellos y en Abril del 2012, nace formalmente Gaia, que similar a su antecesor SecurePlatform, está basado en Red Hat Enterpsise Linux. Es esta "finalmente", la más reciente versión del sistema operativo, optimizado para las funcionalidades de los productos de seguridad de Check Point.

Con el paso del tiempo IPSO y SecurePlatform irán desapareciendo; y aunque para la fecha de escritura de este post, aún no se ha anunciado una fecha de fin de soporte para IPSO (v6.2) y SecurePlatform, ya Check Point se encuentra prácticamente presionando a sus clientes para migrar a Gaia.

Así que la próxima vez que te enfrentes a un appliance Check Point, recuerda que mientras no instales el software de Check Point, es simplemente un servidor con Red Hat Enterprise instalado ;)

Nota: Aunque el post quedó un poco largo, recuerda que esta es una pequeña parte resumida de la trayectoria de Check Point. Sin embargo, en el camino también ha ido adquiriendo otras empresas como SofaWare, Zone Labs, Dynasec, entre otros.

De antemano muchas gracias por tus críticas y comentarios.

¡Hasta la próxima!

Etiquetas:

Check Point historia,

español,

Firewall,

Gaia,

IPSO,

SecurePlatform

domingo, 5 de junio de 2016

Sobre el Blog

¡Hola! bienvenido a mi Blog.

Mi nombre es Eduardo y tengo un poco más de 10 años de experiencia en el área de Seguridad de la Información, específicamente con Check Point, Bluecoat, F5, Websense, Entrust Identity Guard y algo de Ethical Hacking. No me considero un gurú de la seguridad, pero sí me sé uno que otro truquito...

Soy egresado de la Universidad Central de Venezuela y desde el año 2013 continúo aprendiendo cosas nuevas en el área desde Melbourne, Australia. Mi motivación para escribir este blog, es principalmente compartir notas técnicas en español.

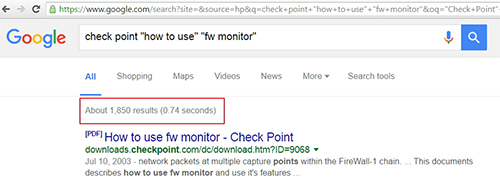

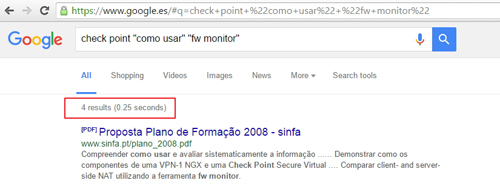

Luego de trabajar por alrededor de 8 años en Venezuela, sé lo difícil que puede ser conseguir información en nuestro idioma. Y para ilustrar un pequeño ejemplo, aquí les dejo esta comparación: Si tomamos "fw monitor", una herramienta común en el mundo de firewalls Check Point y hacemos una búsqueda

Pequeña diferencia ¿cierto? 1850 vs 4, también intenté otras palabras clave, sin embargo los resultados no llegan ni a la mitad de la búsqueda en Inglés. Y aunque trabajar en esta área, sin tener que enfrentarse al Inglés es casi imposible, he tenido oportunidad de trabajar con personas que le hacen frente a la situación con la poca información que se consigue, traductores en línea, etc, etc. Sé que no es fácil... Así que espero estas notas sean de tu utilidad y al menos aportar un numerito más a esos resultados :)

Importante: Las notas que compartiré son resultado de mi experiencia personal. Úsalas bajo tu propio riesgo. Te recomiendo que valides cualquier procedimiento aquí detallado, en un ambiente controlado. Bajo ninguna circunstancia utilices este blog como una referencia formal, siempre busca la fuente directa en el fabricante del producto. En la medida de lo posible trataré de hacer referencia a los artículos originales de mis notas (si existen).

Finalmente, aunque tengo todas las buenas intenciones de compartir información, ayudar a resolver problemas específicos, no es mi foco. Preguntar no está de más, tal vez otros lectores te puedan orientar.

Gracias por visitar.

¡Hasta la próxima nota!

Mi nombre es Eduardo y tengo un poco más de 10 años de experiencia en el área de Seguridad de la Información, específicamente con Check Point, Bluecoat, F5, Websense, Entrust Identity Guard y algo de Ethical Hacking. No me considero un gurú de la seguridad, pero sí me sé uno que otro truquito...

Soy egresado de la Universidad Central de Venezuela y desde el año 2013 continúo aprendiendo cosas nuevas en el área desde Melbourne, Australia. Mi motivación para escribir este blog, es principalmente compartir notas técnicas en español.

Luego de trabajar por alrededor de 8 años en Venezuela, sé lo difícil que puede ser conseguir información en nuestro idioma. Y para ilustrar un pequeño ejemplo, aquí les dejo esta comparación: Si tomamos "fw monitor", una herramienta común en el mundo de firewalls Check Point y hacemos una búsqueda

|

| 1850 resultados en Inglés |

|

| 4 resultados en Español |

Pequeña diferencia ¿cierto? 1850 vs 4, también intenté otras palabras clave, sin embargo los resultados no llegan ni a la mitad de la búsqueda en Inglés. Y aunque trabajar en esta área, sin tener que enfrentarse al Inglés es casi imposible, he tenido oportunidad de trabajar con personas que le hacen frente a la situación con la poca información que se consigue, traductores en línea, etc, etc. Sé que no es fácil... Así que espero estas notas sean de tu utilidad y al menos aportar un numerito más a esos resultados :)

Importante: Las notas que compartiré son resultado de mi experiencia personal. Úsalas bajo tu propio riesgo. Te recomiendo que valides cualquier procedimiento aquí detallado, en un ambiente controlado. Bajo ninguna circunstancia utilices este blog como una referencia formal, siempre busca la fuente directa en el fabricante del producto. En la medida de lo posible trataré de hacer referencia a los artículos originales de mis notas (si existen).

Finalmente, aunque tengo todas las buenas intenciones de compartir información, ayudar a resolver problemas específicos, no es mi foco. Preguntar no está de más, tal vez otros lectores te puedan orientar.

Gracias por visitar.

¡Hasta la próxima nota!

Suscribirse a:

Comentarios (Atom)